让我们看看这个家伙干了些什么……

#网络#网络安全#溯源

回顾H2#

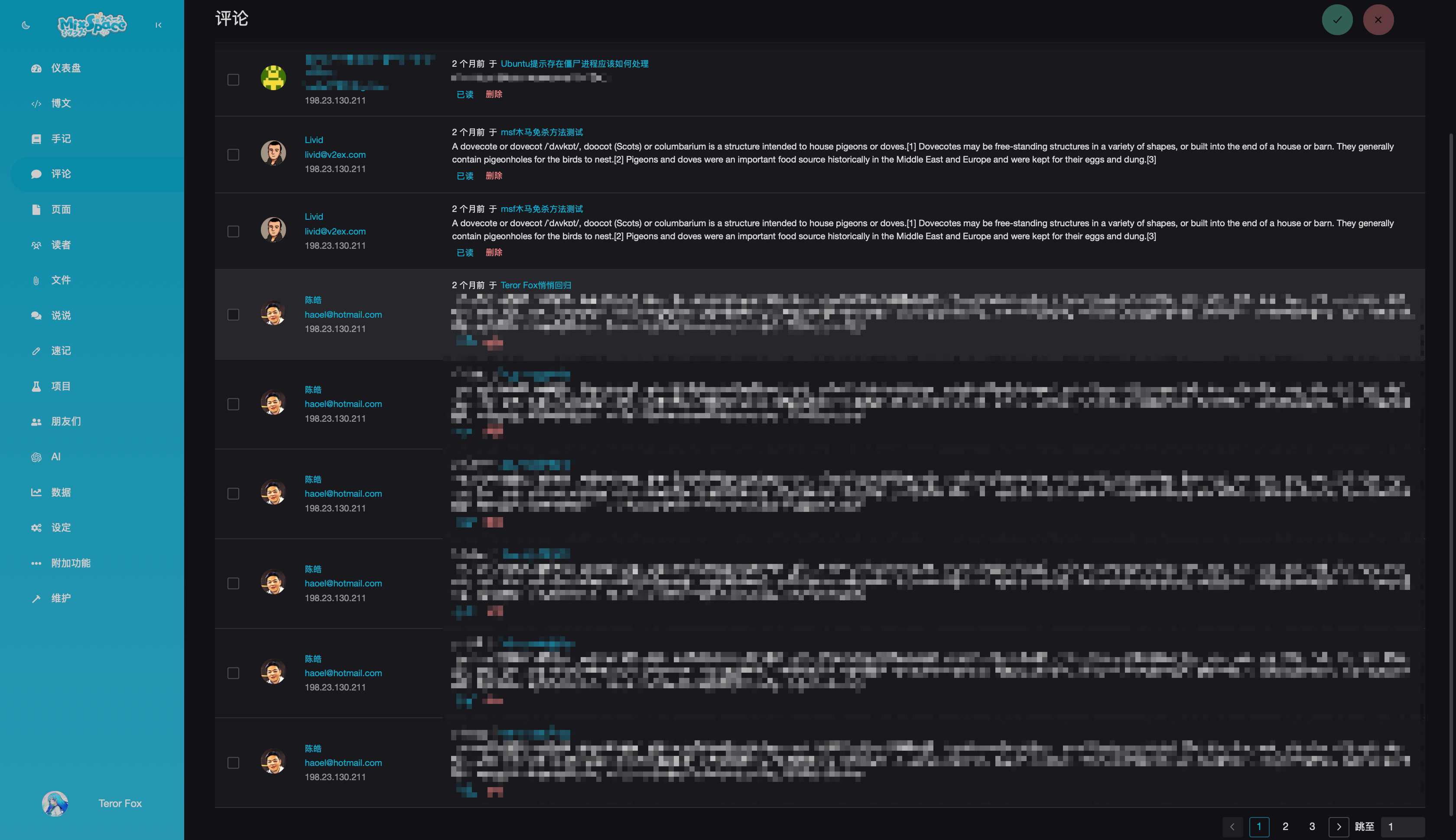

一个月前,我登录Mix-Space后台想要看看有没有新评论,然后好奇点了一下垃圾(我这小破站应该不会有垃圾评论吧?),然后你猜怎么着,还真有来冲评论的,只可惜……这个废物玩意儿没有成功,全部被反垃圾评论拦下来了(甚至都不需要AI审核),现在终于有空了,让我们来看看这个废物干了些什么

大概数据分析H2#

垃圾信息截图H3#

好一个上海鹰角网络科技有限公司,实在是太会鹰角了

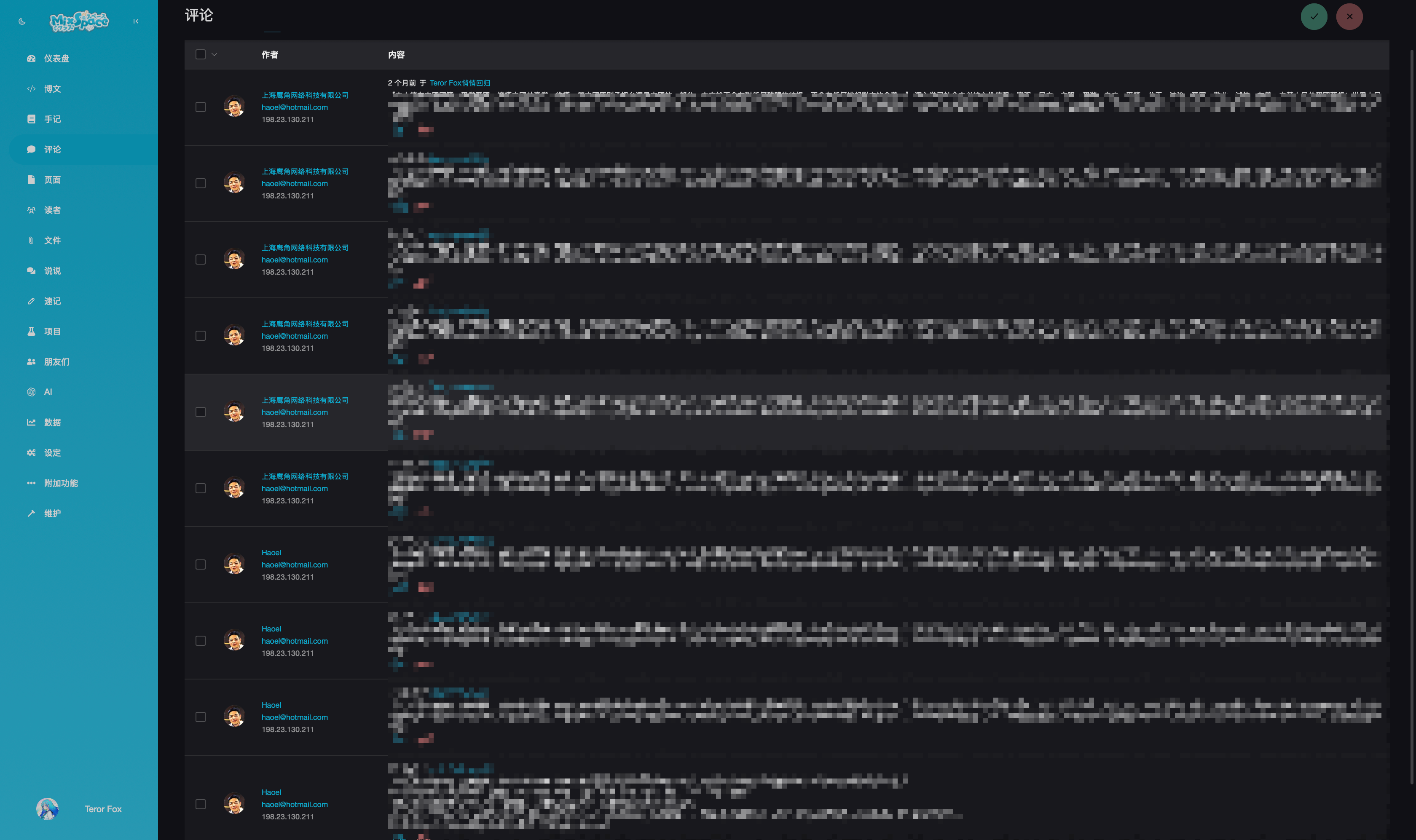

因为Mix-Space后台只显示了大概信息,我们进数据库来看看

详细数据分析H2#

Mix端分析H3#

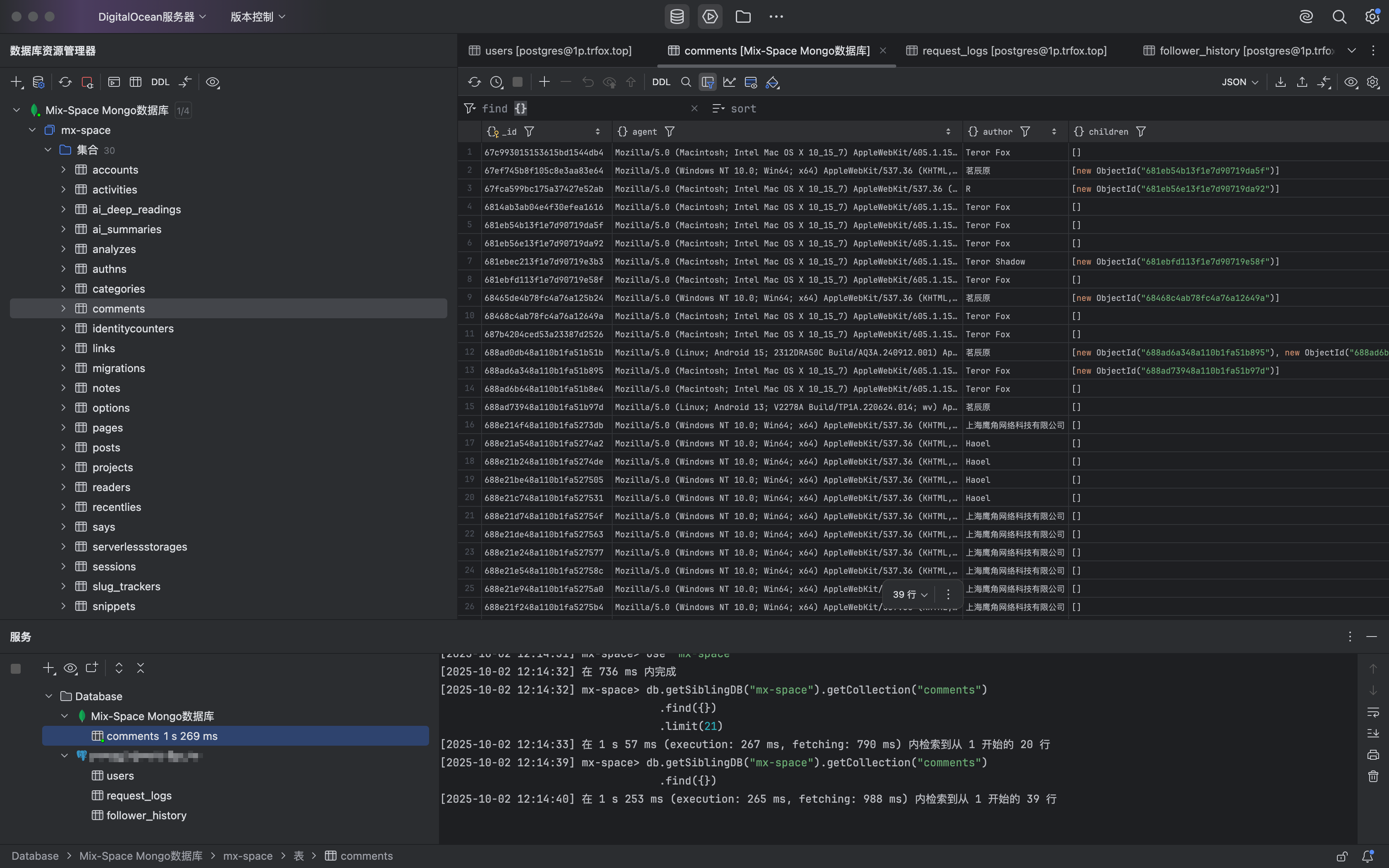

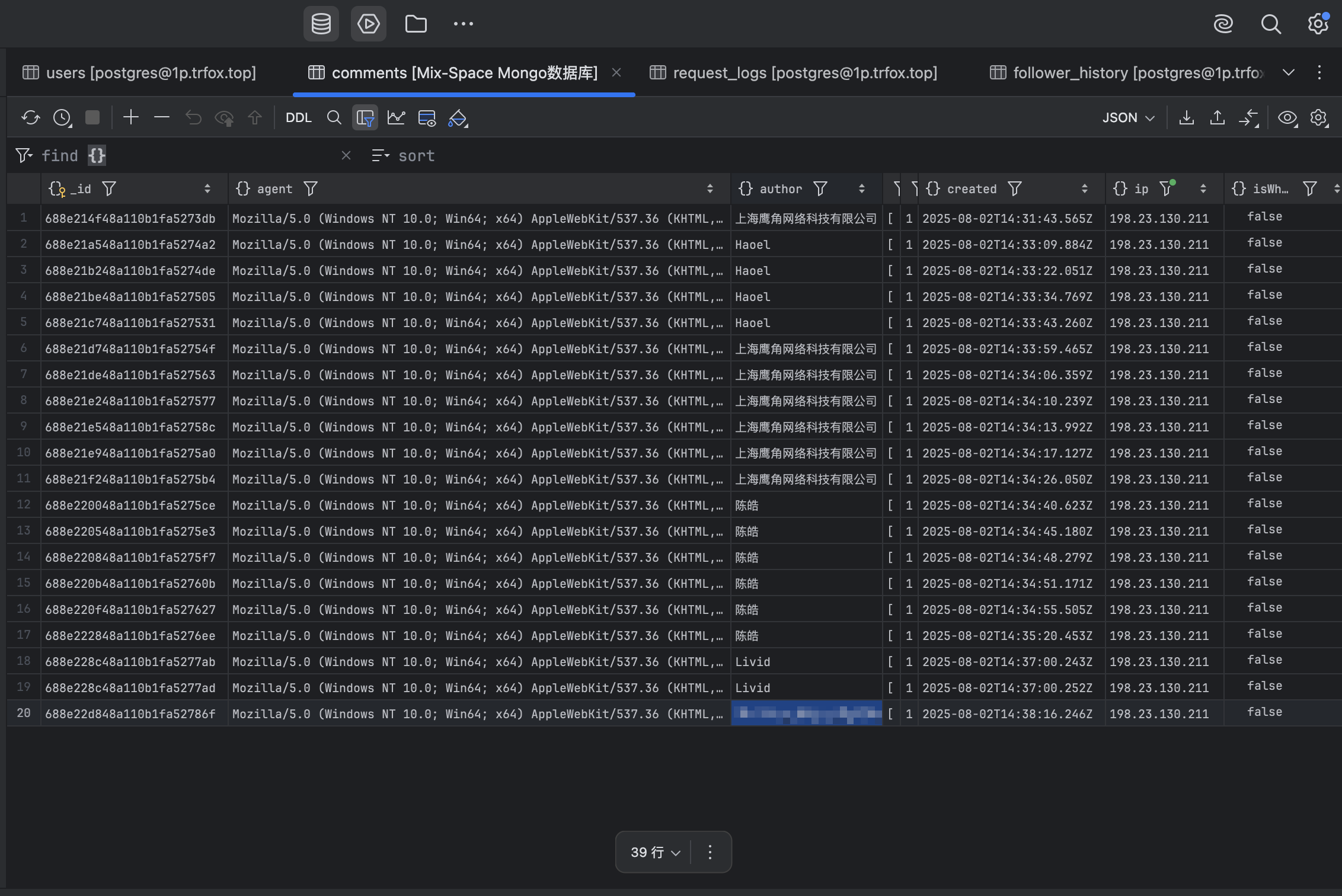

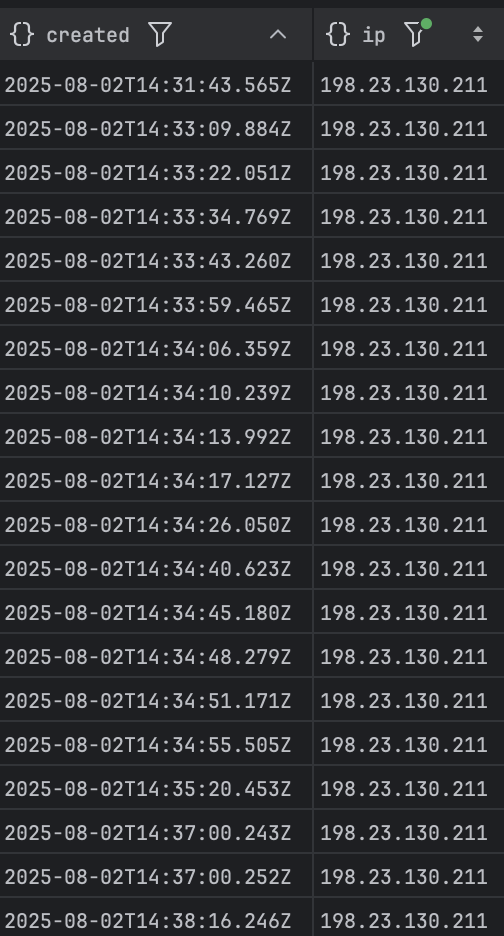

使用Datagrip连接到MX数据库,进入comments表

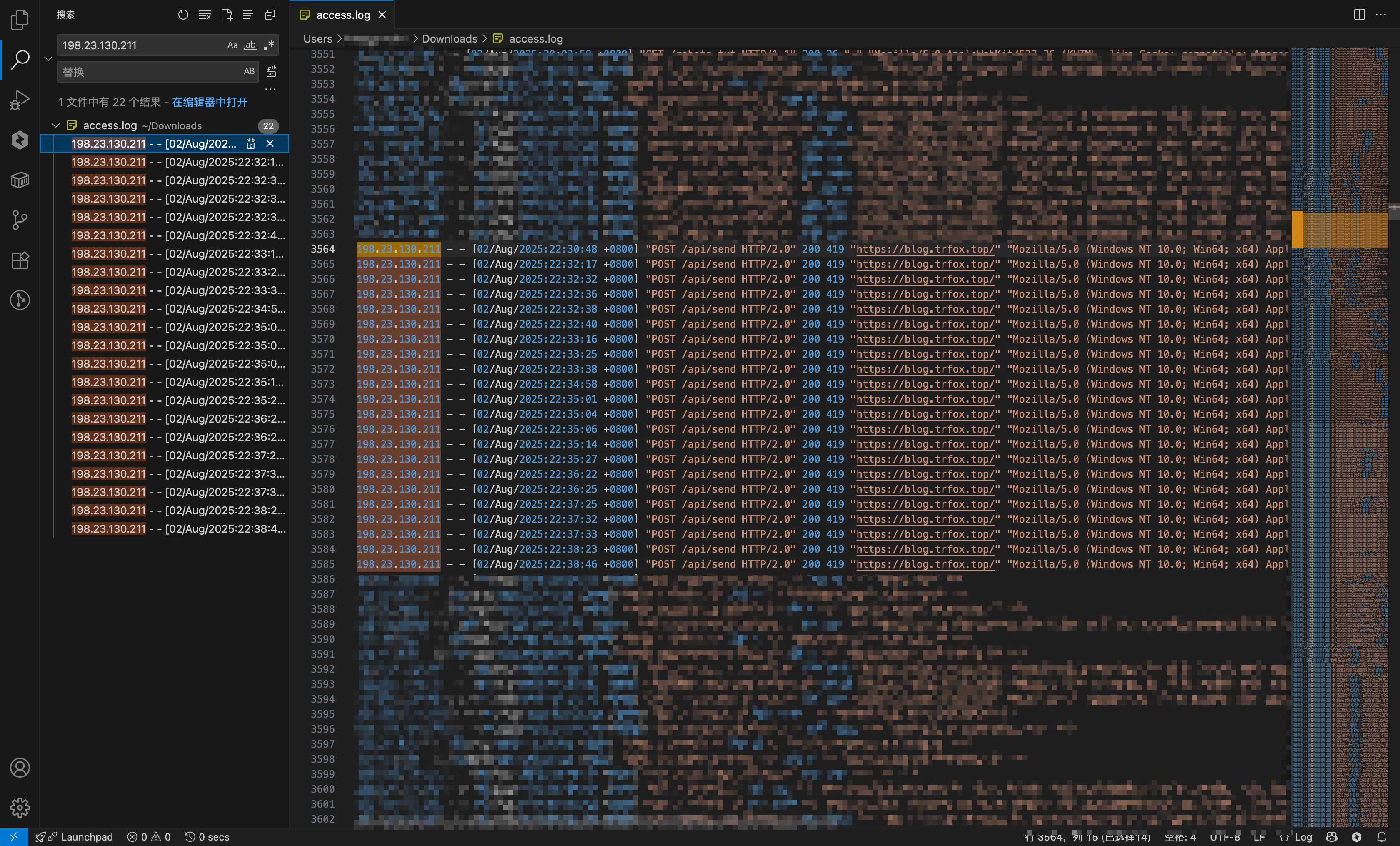

然后直接关键词筛选该ip:198.23.130.211,结果就出来了

可以看到该智障儿童详细信息

这是我们从Mix系统获得的信息,现在我们去Umami来看一眼

Umami端分析H3#

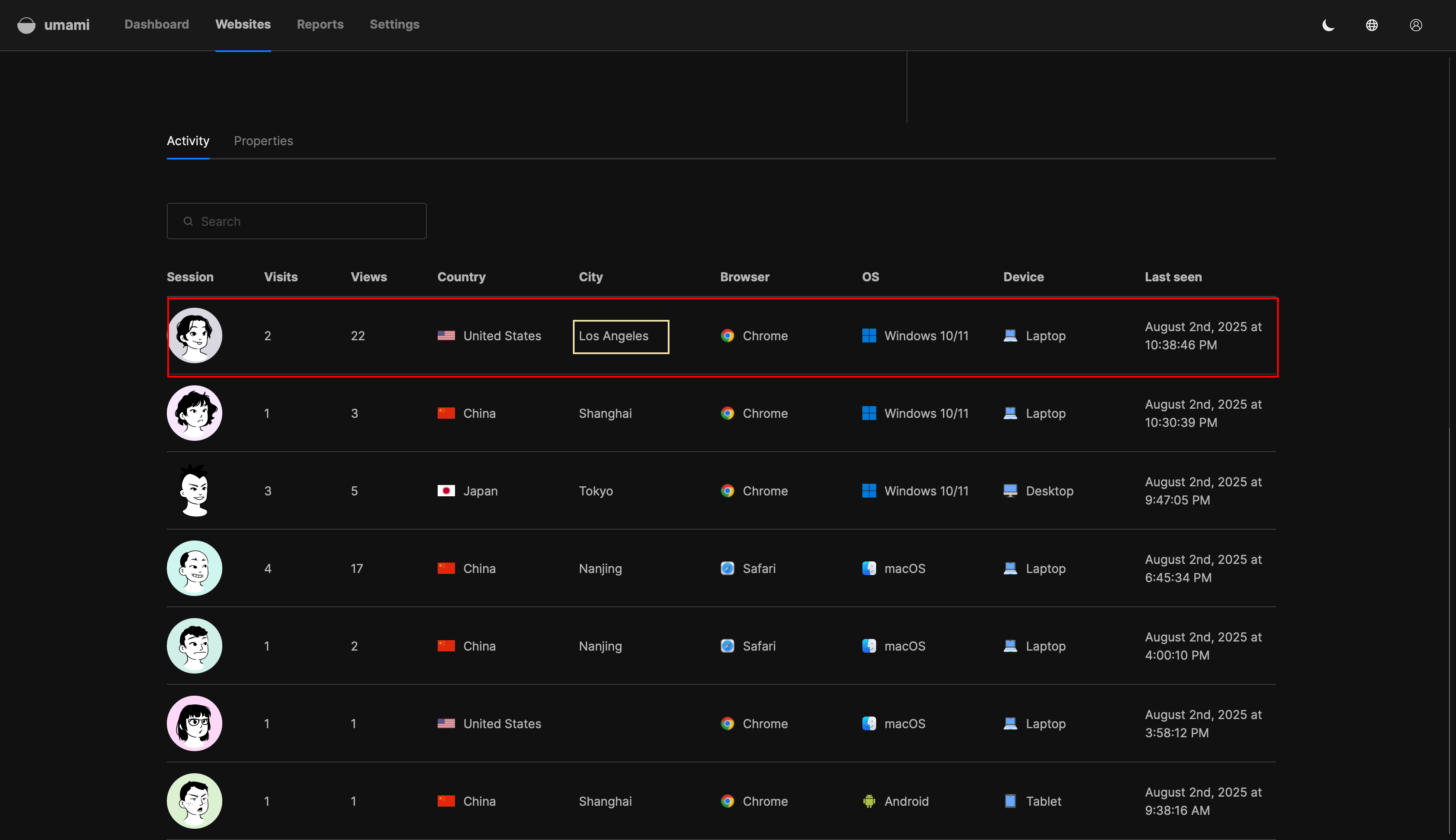

我们可以看到评论时间在2025-08-02,让我们来康康

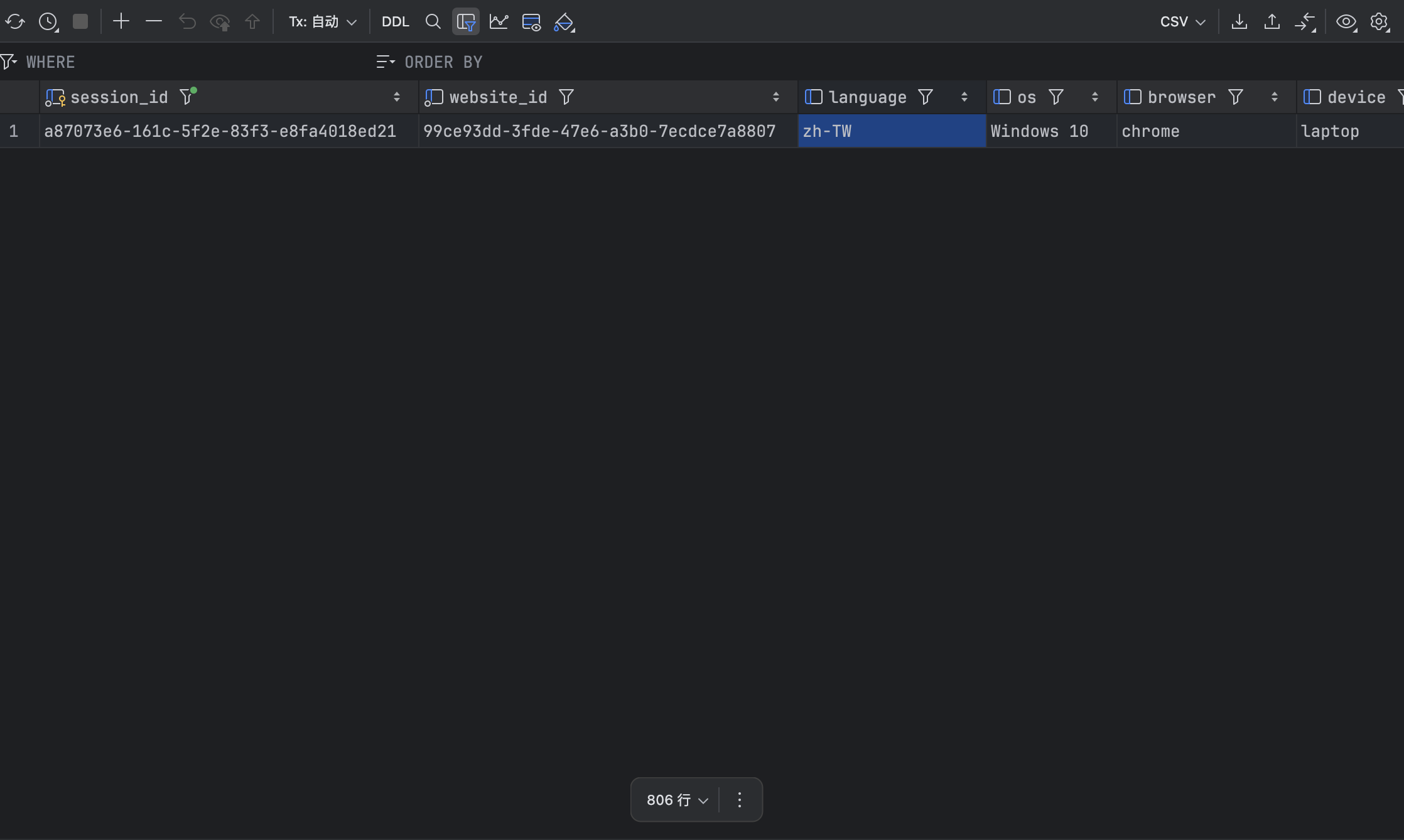

Umami直接去那一天看看,确认是这个用户:

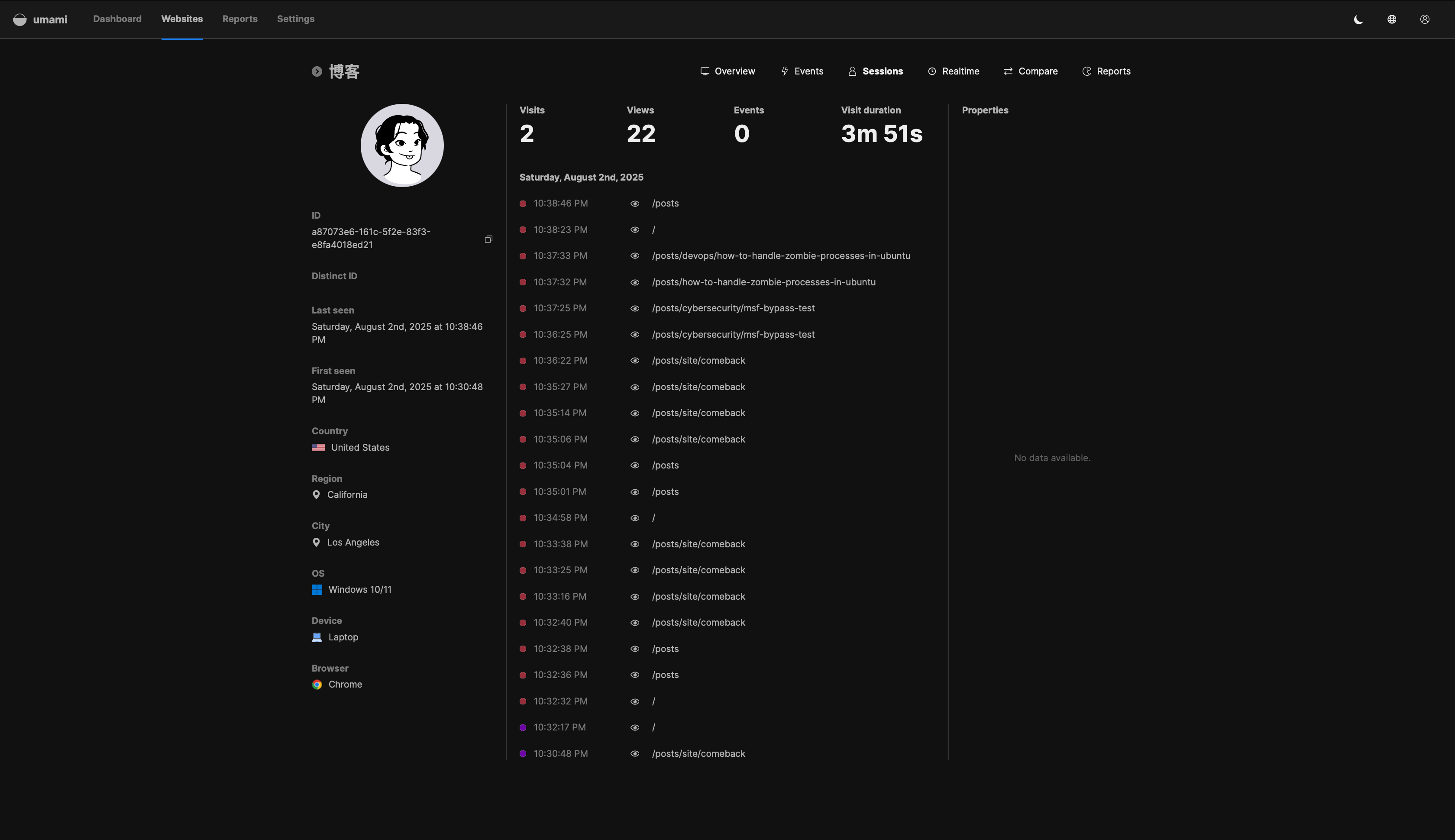

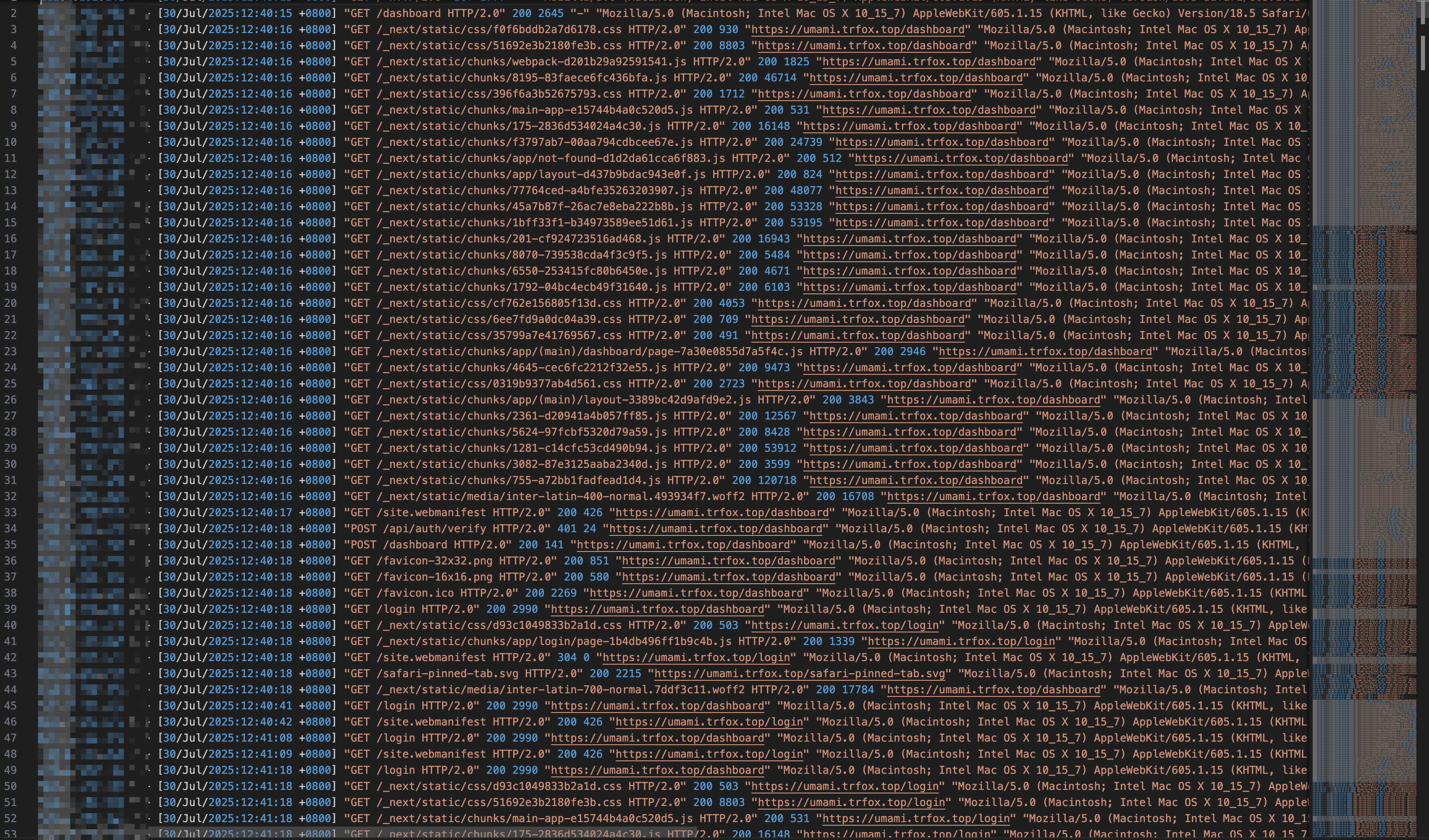

进入Umami数据库搜索ID验证一下,但比较糟糕的是Umami不记录IP?问题不大啊,我们直接去下载Umami请求日志,好巧不巧,起始记录时间就是7月30号,天助我也

我们还是采取搜IP战术,果然搜到了,时间匹配,确认成功

AI日志分析H4#

- 进入网站

- 10:30:48:首次进入

/posts/site/comeback - 10:32:17:访问首页

/ - 10:32:32 ~ 10:32:40:连续刷新或重复访问

/posts/site/comeback

- 10:30:48:首次进入

- 浏览常规页面

- 10:32:38 ~ 10:33:25:反复访问

/posts与/posts/site/comeback,像是在测试页面跳转或反复阅读某个内容。

- 10:32:38 ~ 10:33:25:反复访问

- 访问技术文章

- 10:37:22 ~ 10:37:33:查看了

/posts/devops/how-to-handle-zombie-processes-in-ubuntu(关于处理 Linux 僵尸进程的文章),打开了至少两次,可能在确认内容。 - 10:37:25 ~ 10:36:25:访问

/posts/cybersecurity/msf-bypass-test(可能是渗透测试或绕过防护的文章)。

- 10:37:22 ~ 10:37:33:查看了

- 结束前行为

- 10:38:23:回到首页

/ - 10:38:46:最后一次访问

/posts页面,结束会话。

- 10:38:23:回到首页

这说明什么呢?说明这个废物:

他是在浏览器端慢慢cv尝试的!尝试了4分钟!

因为Mix检测到垃圾信息后,默认不展示,然后他就把页面一直刷新,困惑自己的评论去了哪里

哈哈哈哈哈哈哈哈哈哈哈哈哈哈哈哈哈哈哈哈哈哈哈哈哈哈哈哈哈哈!

AI也验证了我的想法:

AI综合分析H4#

- 同一人行为

- IP 地址相同:

198.23.130.211。 - 时间完全对齐:评论发生在会话过程中,最后一次评论 (22:38:16) 与会话结束时间 (22:38:46) 只差 30 秒。

- 可以确认评论与浏览行为是同一访客完成的。

- IP 地址相同:

- 行为模式

- 在短时间内快速浏览多个技术文章(安全相关)。

- 同时利用评论功能,批量刷入不同作者名、不同内容,属于 恶意灌水/垃圾评论 行为。

而且我注意到一个很有意思的点,如图:

zh-TW?有点意思啊,看来是对面来搞破坏的哈哈哈(仰天长笑)

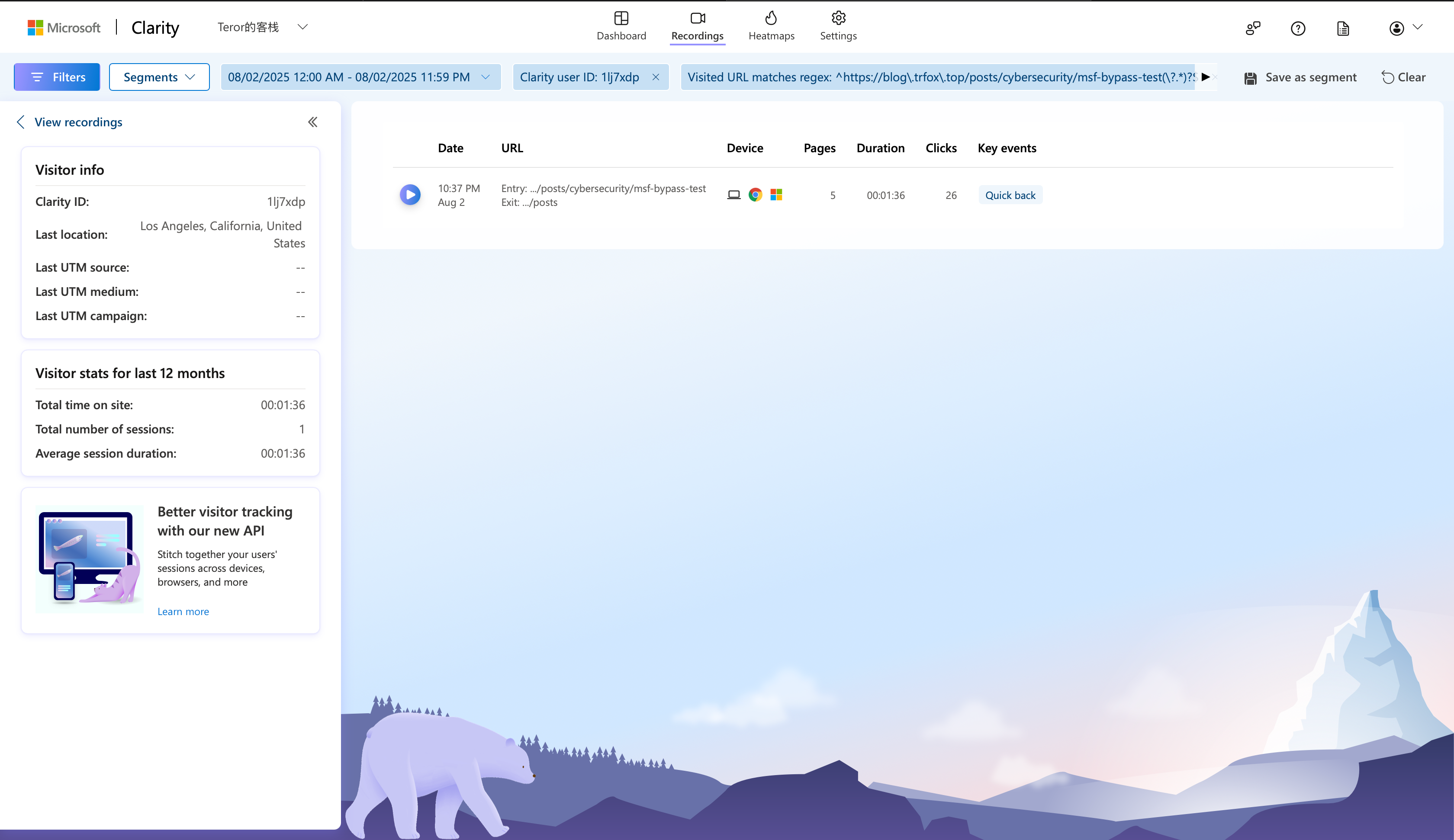

Clarity端分析H3#

这是最好笑的部分,我接入了Microsoft Clarity,我估计他没有防备,所以,一切录屏了哈哈哈哈哈哈哈

不过可惜有些输入框被默认打码了,不然更好玩,去这里看

总结图H2#

excalidraw

https://gist.trfox.top/teror/695a6bda61fc4b4ea8507a0131c7eed5/raw/HEAD/track-source-of-rubbish-comment.excalidraw

这很厉害了,有个拦截垃圾信息还真不赖!